来源丨新智元

新智元报道

新智元报道

来源:Reddit

编辑:Priscilla 好困

【新智元导读】苹果计划推出在iOS 15中应用的CSAM检测系统备受争议。近日,一位Reddit用户发现CSAM算法竟被悄悄地「埋在了」iOS 14.3里。而算法公开几小时后,一位英特尔实验室的研究员就发现了其存在的缺陷:哈希冲突。

网友发现算法早已存在

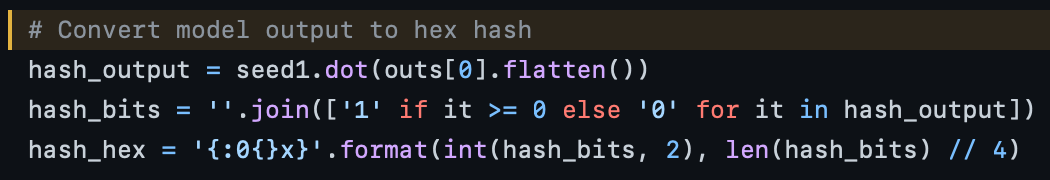

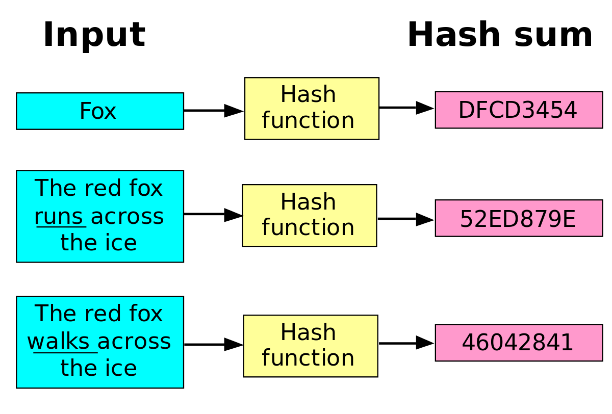

将图像转换为RGB。 调整图像大小为360x360。 将RGB值归一化为[-1, 1]范围。 对NeuralHash模型进行推理。 计算96x128矩阵与所产生的128个浮点的向量的点积。 对产生的96个浮点数向量应用二进制步骤。 将1.0和0.0的向量转换为比特,得到96位二进制数据。

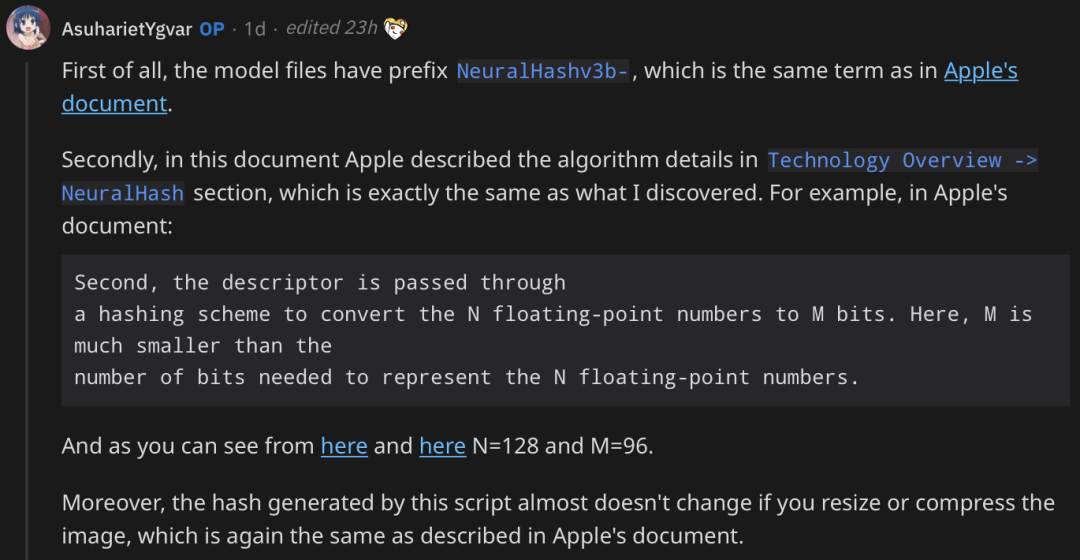

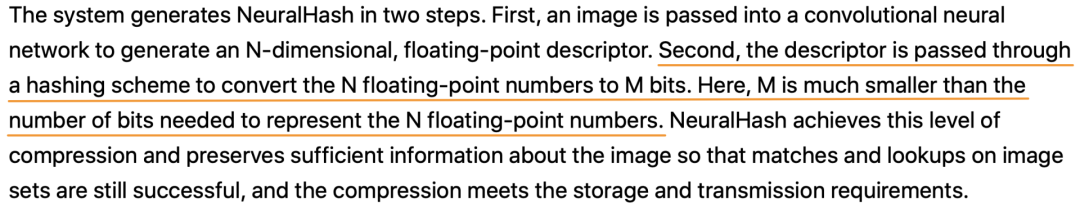

从下面这两段代码中可以看到,N=128,M=96。

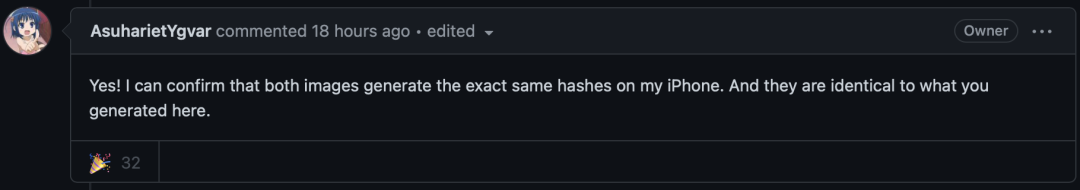

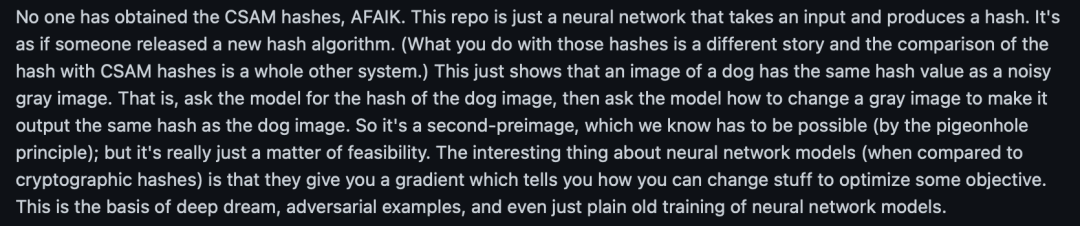

哈希冲突

$ python3 nnhash.py NeuralHash/model.onnx neuralhash_128x96_seed1.dat beagle360.png59a34eabe31910abfb06f308$ python3 nnhash.py NeuralHash/model.onnx neuralhash_128x96_seed1.dat collision.png59a34eabe31910abfb06f308

相同的输入一定得到相同的输出; 不同的输入大概率得到不同的输出。

解释?狡辩?

参考资料:

https://www.reddit.com/r/MachineLearning/comments/p6hsoh/p_appleneuralhash2onnx_reverseengineered_apple/

https://github.com/AsuharietYgvar/AppleNeuralHash2ONNX

-End-

最近有一些小伙伴,让我帮忙找一些 面试题 资料,于是我翻遍了收藏的 5T 资料后,汇总整理出来,可以说是程序员面试必备!所有资料都整理到网盘了,欢迎下载!

面试题】即可获取