来源:网络

微信 Windows 版:< 3.1.2.141

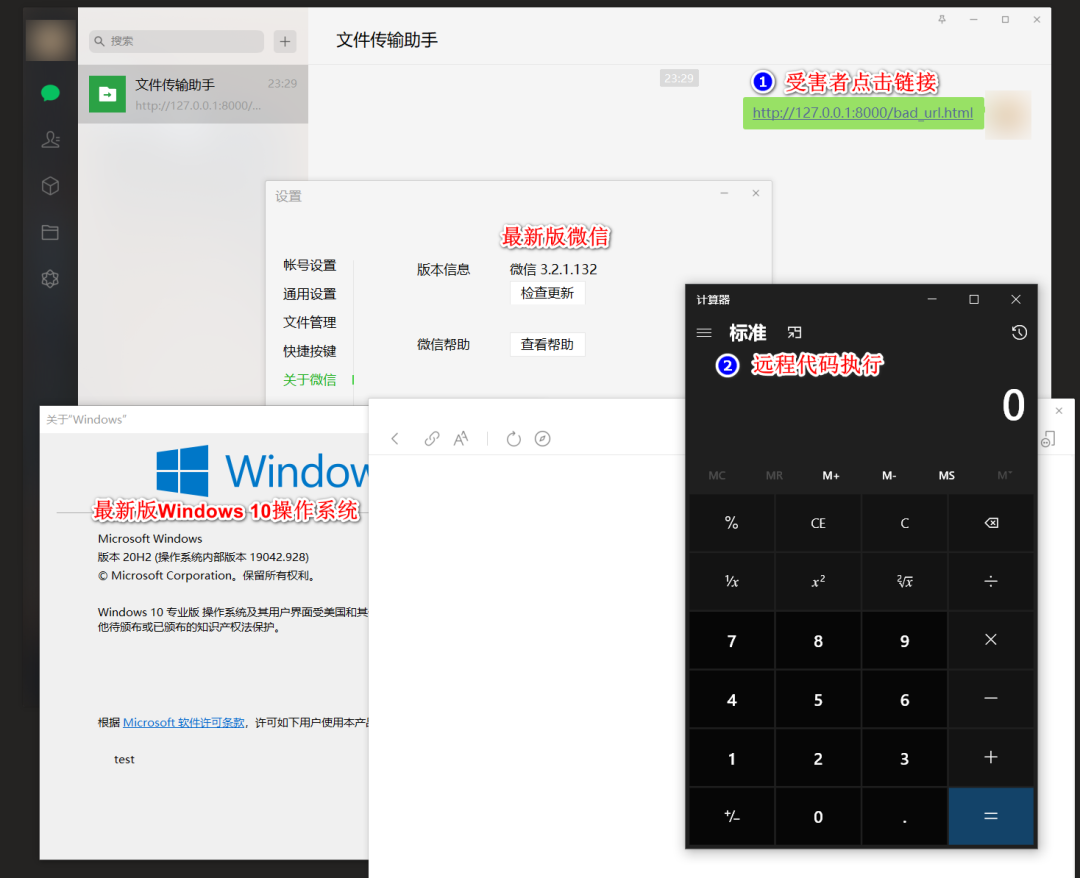

此次攻击链主要实施过程如下:

1.攻击者利用微信(PC版)0day构造恶意的钓鱼链接,通过微信将钓鱼链接发送给目标员工。

2.当员工打开攻击者的钓鱼链接时触发该漏洞

通过微信点击URL链接,过程中会调用微信内置浏览器(chrome内核,并开启了--no-sandbox参数)加载远程js代码并执行,等针对chrome漏洞利用的js代码成功执行后,shellcode将启动远控进程,最终获取该PC当前用户权限

经验证用户只要点击一次链接就可以被完全控制。

(图片来源安恒信息应急响应中心)

防范措施:

1.提升自我防范意识,不点击任何来源不明的链接

2.强烈建议大家立即将微信更新到3.2.1.141以上版本修复漏洞。

微信官方下载链接:

https://dldir1.qq.com/weixin/Windows/WeChatSetup.exe

end

重磅!程序员交流群(无广告)已成立

在群里和大家分享一些程序员开发相关的知识,包括部分自己的实战项目,基础入门知识,spring,jvm,mysql等等。也会免费分享一些Java视频教程、电子资料、Mysql资料、Kubernetes及最新Java面试资料。

同时为了帮助到其他技术栈 小伙伴,我也准备了一些Python,前端,Linux,C语言等其他技术资料!

有兴趣入群的同学,可长按扫描下方二维码添加微信

一定要备注:Java,可更快被通过且邀请进群